Por Julio César García Luna

Para finales del 2022 los hackeos a organizaciones públicas o empresas privadas ya han sido un tema recurrente entre las conversaciones de la realidad nacional. A raíz del caso más reciente donde la SEDENA sufrió una filtración de datos por parte del grupo de hacktivistas Guacamaya, quienes ya habían realizado divulgaciones de información sensible en otros países como Chile y Perú.

Desafortunadamente en México la atención de este gravísimo hecho de cibercriminalidad rápidamente se vio opacado por una discusión política derivada de la polarización ideológica que atraviesa el país, cuestionando la veracidad del ataque y su origen adjudicado a miembros de la oposición política. Siendo su verdadero origen en grupos extranjeros y cuya confusión derivó en que un conocido periodista mexicano quien mantiene conflictos constantes con el partido en turno fue quien divulgó el ciberataque. Además de que una cuenta falsa se hacía pasar por los hacktivistas en Twitter, lanzando mensajes proselitistas a favor de la oposición, lo que hizo sospechar a la opinión pública y simpatizantes del gobierno actual que en realidad este ataque estaba orquestado por miembros de una oposición política mexicana, un error bastante común entre quienes no cuentan con conocimientos básicos en la operatividad del cibercrimen y no cuestionaron si la cuenta realmente pertenecía a los ciberatacantes, algo que terminó por desmentirse ya que desde el sitio oficial de Guacamaya se había aclarado desde tiempo antes que su grupo no cuenta con canales de redes sociodigitales oficiales.

Sin embargo, el análisis fundamental (punto aparte del escenario político) debería centrarse con mayor intensidad respecto a los recursos, estrategias y mecanismos de seguridad con la cual cuenta una organización de la relevancia para la seguridad del país como lo es la SEDENA. Si bien puede existir una discusión adicional respecto a la sensibilidad de la información publicada que corresponderá a otros especialistas, El proceso de vulneración se sostiene entre los especialistas fue a través de una explotación de una mala configuración en el sistema de Zimbra, el cual es un software de colaboración que permite gestionar a diversos usuarios en un centro de trabajo.

Si bien la anterior terminología puede resultar confusa para el lector ajeno al tema, se puede facilitar su comprensión resumiéndolo como una deficiente configuración y malas prácticas de seguridad por parte de los administradores de un software en la institución, ocasionó que los cibercriminales fueran capaces de utilizar un código malicioso que permitió la extracción de información altamente confidencial, a través de un proceso de carga de malware en la estructura de la red.

Un error de tal magnitud ha llegado a pasar desapercibido, debido a la polémica anteriormente mencionada, lamentablemente esta no es la única incidencia que se ha comprobado en años recientes y la cantidad de ciberataques que instituciones públicas han recibido es de enorme gravedad, ya que son distintos organismos públicos los que han sufrido el robo de información, o incluso el secuestro de ésta a través de bloqueos en los equipos o el cifrado de dispositivos de almacenamiento donde se encuentra. Esta modalidad de ciberataque, donde la información es secuestrada y se pide a cambio un rescate para permitirle su acceso de nueva cuenta, es mundialmente conocida como: ransomware. Resulta imprescindible aclarar que las entidades públicas no son las únicas o las principales afectadas por los ataques

Recopilación actual de información disponible en el mercado negro digital

Como parte de una contribución a la compleja situación actual de cibercriminalidad en el país, en el presente texto se realizará una recopilación de algunos paquetes de datos que han sido colocados a la venta por parte de distintos grupos cibercriminales, o por usuarios individuales, quienes utilizan foros de la darknet dedicados especialmente al comercio internacional. Como ya se aclaró anteriormente, los fines políticos o las preferencias ideológicas deberían ser independientes a un análisis neutro sobre las estrategias de ciberseguridad que México adopta, ya que históricamente y con los distintos partidos en el poder, el país ha presentado una deficiente ciberdefensa, haciéndolo uno de los países más atacados a nivel internacional en las últimas 2 décadas.

Para darle un mayor fondo probatorio a cada uno de los ejemplos se irán agregando capturas de los foros, o capturas de los canales donde se dan a conocer las vulnerabilidades, ya que para sorpresa de muchos lectores son varios los grupos cibercriminales que cuentan con usuarios de Twitter, Telegram y hasta TikTok para comunicar sobre los ataques más recientes que realizan. Asimismo, existen algunas cuentas que publican esta información dentro de la comunidad de especialistas en seguridad informática.

Finalmente, antes de iniciar con el recuento, y como una forma de establecer la mayor imparcialidad que permite un escenario tan polarizado como el mexicano, no solo se mencionarán instituciones públicas, también se incluirán distintas empresas privadas que han sido víctimas de este tipo de ataques y como se ha comprobado en muchos casos, ni siquiera las propias empresas están enteradas de que su información ha sido vulnerada, extraída e incluso puesta a la venta en la DarkNet. A continuación, se inicia con el recopilatorio, aclarando que serán varios de las filtraciones más actuales que se pueden encontrar hasta noviembre del 2022, y con el límite que todos estos hilos fueron creados durante el año del 2022, para mantener un margen de vigencia de importante actualización:

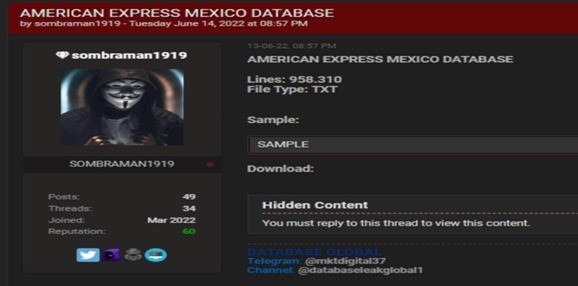

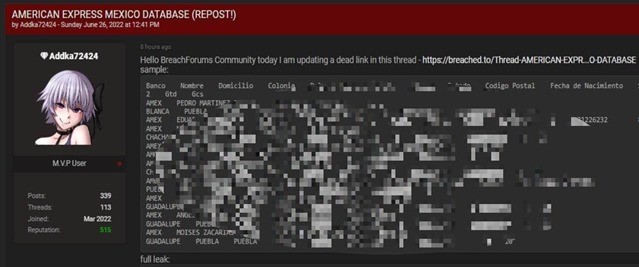

● American Express México

En octubre de 2022, se realizaron 2 publicaciones por diferentes usuarios quienes pusieron a la venta bases de datos de clientes de la empresa. Incluso en una de las 2 publicaciones compartidas adjuntaron información personal de clientes. Aquí las pruebas (imágenes difuminadas en la zona de datos personales para evitar la difusión de las víctimas):

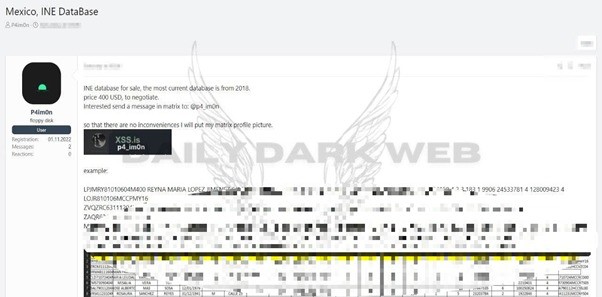

● Base de datos del Instituto Nacional Electoral (INE)

Una de las filtraciones más recientes se reportó en noviembre de 2022, siendo la base de datos del Instituto Nacional Electoral (INE) poniendo a la venta la lista de todo el padrón electoral registrado hasta el año 2018. Tal como lo específica la publicación, ese es el año más reciente del que se encuentra registro, el cibercriminal solicitaba 400 dólares como punto de negociación para proporcionar la información. Nuevamente se proporcionará la respectiva prueba, con la información personal opacada debido a que también cuenta con datos personales:

● Banco Azteca México

Otra institución bancaria recientemente vulnerada fue Banco Azteca, a inicios de noviembre de 2022 un par de publicaciones realizadas por el mismo usuario. Colocaba a la venta 2 paquetes de base de datos, el primero contenía la cantidad de 10237 líneas de información y el segundo contenía 476340, siendo una cantidad de información muy extensa para el tipo de formato en la que se encuentra. Nuevamente se compartirá la información difuminada de las víctimas bancarias, dejando únicamente visible el texto del cibercriminal.

● Base de datos del Tribunal Electoral de Veracruz

Otra institución pública afectada en octubre de 2022 fue el Tribunal Electoral de Veracruz, en los registros de las bases de datos puestas a la venta aparecen archivos con registros de candidaturas, así como los documentos necesarios para el registro en los correos oficiales. Se adjunta la imagen:

● Secretaría de Administración y Finanzas de la Ciudad de México

Otra secretaría afectada por filtraciones es la de Administración y Finanzas de la Ciudad de México. El paquete de datos vendido aparece como “consulta de pagos y adeudos” por lo que presuntamente contiene información de miles de ciudadanos residentes de la capital mexicana. La base de datos contiene los registros de 72853 documentos. Se adjunta la correspondiente prueba:

● Volaris

Finalmente, otra empresa de gran envergadura para la economía nacional es Volaris, de quien también se ha colocado un paquete de datos de su información a la venta con registros de clientes de más de 50,000 boletos. En la imagen de venta, los cibercriminales colocaron una lista donde se aprecian datos personales de algunas víctimas, como en todos los casos anteriores su información ha sido difuminada. Demostrando así, que el caso de la SEDENA no es un evento aislado, sino una constante que pocas veces llega a los principales medios de comunicación y que los especialistas en la materia llevamos numerosos registros que pueden ser analizados por los responsables de la seguridad de cada sector.

Julio César García Luna

Criminólogo egresado por la BUAP. Actualmente en formación en Ingeniería en Sistemas Computacionales por la UVEG. Investigador en Cibercriminología bajo el seudónimo Meibomius Livrea, conferencista y capacitador en temas de prevención de la cibercriminalidad. Certificado en distintas áreas de investigación del cibercrimen por CISCO, ESET Latinoamérica, Google, OEA y Kaspersy, entre otros.

Correo electrónico: criminologiainformatica@gmail.com

Twitter: @AntyCybercrimen